現在、日本通信が力を入れているモバイルIDS/IDPS。

皆さんがお使いの様々なモバイル端末が遭遇するあらゆるサイバー攻撃や不正侵入を検知して守る技術です。

ただ、皆さんのスマホやタブレットあるいはPCが狙われていると言っても、実際、なかなかピンとこない人も多いのではないでしょうか?

そこで、このコラムでは、当社のモバイルIDS/IDPS「Arxceo」がどのような効果を発揮するのか、具体的な事例を交えて紹介していきます。

不特定多数ではなく、特定の組織(企業・政府・官公庁)を狙いうちして、重要情報を入手しようとするサイバー攻撃のことを標的型攻撃といいます。

偽のメールなどを使って組織内のシステムに入り込み、PCやサーバーをウィルスに感染させたり、管理者を装って複数のPCを操るといった手口で、長時間かけて機密情報を盗み取る極めて狡猾なサイバー攻撃です。通常の攻撃が侵入後一刻も早く脱出を図ろうとする空巣泥棒型だとすれば、こちらは潜伏スパイ型といえるでしょう。

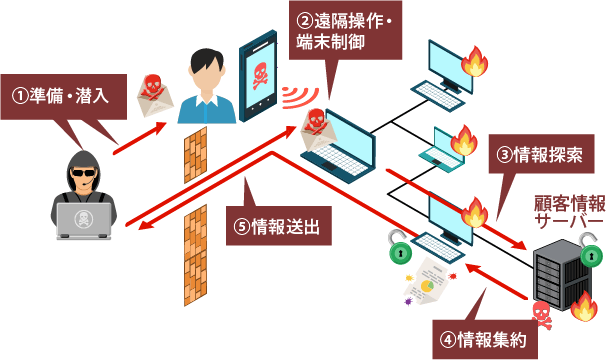

そのため、ターゲットとなる組織のシステムや認証の仕組みを事前に綿密に調べるなど、準備に多くの時間を費やすのが大きな特徴です(準備)。昨今、こうした情報は、IT関連事例を紹介した特集記事や技術者の採用情報等から察しがつくケースもあります。

下調べが終わると、侵入者は取引先や顧客、または入社志望を装い不正ファイルを添付したメールを送りつけるなどの方法で潜入を試みます(潜入)。不正ファイルの開封によって特定PCが感染すると、次はそのPCを遠隔操作することによって組織のシステム内に奥深く入っていき(端末制御)、搾取したシステム情報や認証権限を駆使しながら重要情報をつぶさに閲覧検索(情報探索)、目的となる情報を特定箇所に蓄積し(情報集約)、外部に盗み出します(情報送出)。

今ではほとんどの企業や政府機関でセキュリティツールが導入され、ウィルスの感染を検出・削除するといった対策がとられていますが、標的型攻撃では攻撃者がそれらツールに関しても事前に綿密に調べあげた上でその弱点をついたり、ウィルスのパターンファイルが出回っていない方法を採用するなど、手口は巧妙化されつつあります。こうした高度な攻撃に対しては、最近の日本年金機構の個人情報漏洩を見ても分かるように、ウィルス対策とファイアーウォール主体の防御策では不十分で、ネットワーク内のPCのみならずタブレットやスマホ経由で不審なパケット送受信が行われていないかを常時把握できるダイナミックで自発的な監視システムが必要です。

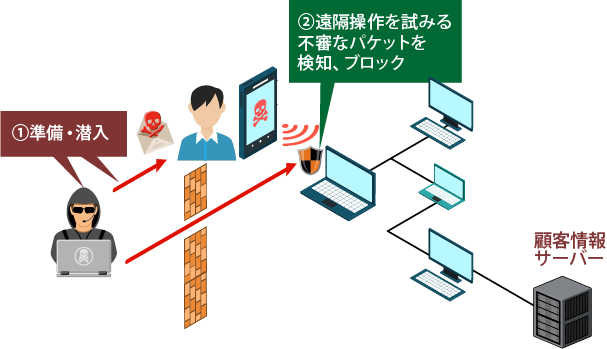

その条件を満たしているのがArxceoで、不審パケットを検知・ブロックしたり、発信元そのものを一定期間ブラックリスト化するなどして、攻撃者の潜伏を排除します。

Arxceoテクノロジ搭載のIDPSを入れていない場合

Arxceoテクノロジ搭載のIDPSを入れている場合